自作PC・家庭内ネットワーク update 2008/08/03

1.ネットワークのポリシー

初めて我が家のLinuxサーバーを稼動してから、早や7年。 サラリーマンから独立して会社を設立し、「それなり」のネットワークにしないといけない状況になりました。

しばらくの間は放っておいたのですが、公開サーバーのエリアレンタルしたり、自社の運営受託サイトが増えてきたりで、XOOPS化の検討を機に昨今の情報セキュリティー対策への社会的要求の高まりから、2006年12月に社内ネットワーク/公開ネットワークの大幅な構成変更を行って信頼性を高めました。

関連記事:なーお'nぶろぐ - [Linux] 双子の兄弟完成

2. 内部ネットワークと公開ネットワーク

2.1 ネットワーク構成

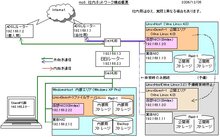

社内ネットワークと公開サーバーを置くネットワークとの完全分離は、会社規模の関係もありできませんが、間にブロードバンドルーターを配置することによりセグメントを分離し、通信の遮断をしています。

社内ネットワークと公開サーバーを置くネットワークとの完全分離は、会社規模の関係もありできませんが、間にブロードバンドルーターを配置することによりセグメントを分離し、通信の遮断をしています。

- モーションクリエイト社内PC(各社員使用)のインターネット接続に関しても、このブロードバンドルーターを経由し、念のため個人用回線側をゲートウエイとする構成となっています。

これらの構成により、インターネット側から社内ファイルサーバーへのアクセスはできません。

2.2仮想マシン

公開サーバーは実マシン上のVmware-Server仮想OSで運営しており、万一この仮想マシンがクラッキングされても、実マシン?内部ネットワーク侵略に及ぶまでの時間が稼げるため、緊急対応により最小限の被害で抑えることができます。

2.3実マシン

・PC1(公開サーバー用:上側写真の左側)

・PC2(内部サーバー用:下側写真の左側)

・その他

・ホーム用BBルーター:(Buffalo) BBR-4HG

2.3実マシン

・PC1(公開サーバー用:上側写真の左側)

| ケース | (Antec)SOLO W/O PSU |

| マザーボード | GIGABYTE:GA-8IG1000Pro-G:05年4月購入 |

| CPU | (Intel) Pentium4-2.8GHz/Bulk-sock478 |

| CPUクーラー | (Schythe) Infinity SCINF-1000 |

| ATX電源 | (Schythe) GOURIKI 450A |

| メモリ | (IODATA) DR400 512MB(PC3200 ) x2枚組 |

| HDD | (Seagate) ST381021A 160GB: x2 |

| CD-R drive | (Logitec)LCW-RW7424AK:5年前の流用品 |

・PC2(内部サーバー用:下側写真の左側)

| ケース | (Antec)P150(430W-ATX高効率電源付) |

| マザーボード | ASUS M2NPV-VM (MicroATX,AMD-64X2対応) オンボードグラフィック、オーンボードGbLAN |

| CPU | AMD Athron64 X2(DualCore) 3800+ SocketAM2 (65W) |

| CPUクーラー | (Schythe) ANDY SAMURAI MASTER SCASM-1000 |

| メモリ | ノーブランド DDR2_800-1GBx2 |

| HDD | (Seagate) ST3320620AS 320GB-SATA x2 (日立IBM) HDT722525DLA380 (250G SATAII 7200) x2 (仮想側LinuxでSoftware-Raid1) |

| DVDdrive | IODATA DVR-AN18GLB |

| Audioデバイス | ONKYO SE-90PCI (旧PCから移植) (Lilith + Asio4ALL →光出力) |

・その他

・ホーム用BBルーター:(Buffalo) BBR-4HG

2.4 公開サーバーのサービス

- 公開中のサービスとポート

公開サーバーでは、主に以下のサービスとポート開放をしています。

攻撃対象に成りやすいポート(telnetやsshなど)は閉じてあります。

- WEBサービス

- FTPサービス(SSL暗号化)

- smtp、popメールサービス(SSL暗号化)

- DNS

- 各サービス

- 自社運営のWEBサービスでは、必要に応じてSSL接続を行い、成りすましなどによるサイトの乗っ取りや通信傍受などに対処します。 また、掲示 板等でのHTML記述を基本的に禁止し、クロスサイトスクリプティングへの予防処置とます。 各サイトにDoS攻撃などに対処するソフトを使用し、クラッ キングからの防御を図ります。

- FTPサービスでは、SSL/TLS暗号化を必須としており、通信の暗号化により成りすましなどによるサイトの乗っ取りを予防します。

- メールサービスでは、popサーバー接続にSSL暗号化(任意)を選択し、通信傍受などに対して情報の漏洩を予防します。

2.3 内部ネットワークの無線LAN

利便性の面から無線LANを使用しています。(上記構成図にはありませんが、BBルーターの内部側セグメント) 接続にはWEPキーによる暗号化を使用し、不特定他者の接続は不許可とし、セキュリティーを確保しています。

投票数:139

平均点:6.98

|

自作PC、家庭内ネットワーク(旧5:2011/02) |

Linux/仮想化 |

自作PC、家庭内ネットワーク(旧2:2004/01) |